Как проверить надежность сайта и обезопасить себя

Содержание:

- Как очистить или отключить HSTS в Firefox

- Как защитить Telegram

- Завершение перехода с HTTP на HTTPS

- ERR_PROXY_CONNECTION_FAILED – как исправить на компьютере?

- Простые способы узнать, опасна ли ссылка

- Как перейти на HTTPS

- Что такое SSL

- Веб-сканер QUTTERA

- ЧаВо: как обойти VPN-блоки

- Как я могу избежать VPN-блока Netflix, находясь в России?

- Законно ли пытаться обойти VPN-блоки?

- Как обойти VPN-блок, чтобы зайти в Minecraft?

- Как сервисы обнаруживают и блокируют VPN?

- Как я узнаю, распознал ли сайт использование VPN?

- Могу ли я разблокировать Netflix, BBC iPlayer и другие стриминговые платформы при помощи VPN?

- Почему мой VPN больше не может открывать стриминговые сайты?

- Как получать доступ к заблокированным сайтам без VPN?

- Проверить, безопасна ли ссылка

- Зачем использовать анонимные инструменты без отслеживания

Как очистить или отключить HSTS в Firefox

По сравнению с Chrome, Firefox имеет несколько способов очистки или отключения настроек. Для начала автоматический метод.

Автоматический метод отключения HSTS в Mozilla

- Откройте Firefox и убедитесь, что все открытые вкладки или всплывающие окна закрыты.

- Нажмите Ctrl + Shift + H (или Cmd + Shift + H на Mac), чтобы открыть меню библиотеки .

- Найдите сайт, для которого вы хотите удалить настройки HSTS. Вы можете упростить для себя, используя панель поиска в верхнем правом углу.

- Как только вам удастся найти веб-сайт, для которого вы пытаетесь очистить настройки HSTS, щелкните по нему правой кнопкой мыши и выберите Забыть об этом сайте . Это очистит настройки HSTS и другие кэшированные данные для этого конкретного домена.

- Перезапустите Firefox и посмотрите, была ли проблема решена. Если это была проблема HSTS, то теперь вы сможете нормально просматривать веб-сайт и Firefox не будет производить принудительный переброс http на https.

Ручной метод для Firefox

Данный метод можно еще назвать методом очистки HSTS путем очистки настроек сайта.

- Откройте Firefox, нажмите на значок «Библиотека» и выберите «Журнал»

- Далее выберите пункт «Удалить историю»

- В окне «Удаление всей истории» установите в раскрывающемся меню «Диапазон времени» значение «Все». Затем разверните меню «Данные» и снимите все флажки, кроме «Настройки сайта» и нажмите «Удалить сейчас», чтобы очистить все настройки сайта, включая настройки HSTS . Далее перезагрузите Firefox и посмотрите, была ли проблема решена при следующем запуске.

Как защитить Telegram

1. Включите двухфакторную аутентификацию и код-пароль.

«Настройки» → «Конфиденциальность» → «Облачный пароль» → «Установить пароль». Затем вернитесь и выберите «Код-пароль и Touch ID».

2. Не переходите по подозрительным ссылкам и не сообщайте личные данные в чатах.

Даже если это кто-то знакомый. Если вам пишут якобы администраторы Telegram, у профиля должна стоять голубая галочка верификации.

3. Отправляйте личные данные и пароли только в приватных чатах.

Выберите нужный контакт, нажмите. Затем нажмите на профиль, выберите «Еще» → «Начать секретный чат».

4. Не забывайте разлогиниться на компьютере или ноутбуке.

Каждый раз, когда вы заканчиваете работать за личным или, тем более, рабочим компьютером, выходите из своего аккаунта в Telegram. Помните, что любой может получить к нему доступ.

5. Настройте автоудаление данных.

Если вы давно не заходите в Telegram, можно настроить автоматическое удаление всех данных через определенное время. «Настройки» → «Конфиденциальность» → «Если не захожу» → выберите нужный период.

Завершение перехода с HTTP на HTTPS

Проводим техническую настройку

После установки у вас впереди склейка зеркал, то есть копий сайта. Ссылочный вес нужно будет перенести на главное зеркало, это можно сделать в кабинетах вебмастеров поисковиков. Переход займет большое количество времени – до нескольких месяцев. Придется потерпеть, ускорить процесс никак нельзя, мы проверяли.

Пока идет склейка, сайт нужно оставить доступным по обоим адресам. При доступности обеих версий Google сразу будет показывать версию с HTTPS, а Яндекс будет делать это после склейки.

Кроме того, нужны некоторые завершающие действия:

1.Настройте постраничный 301 редирект.

Когда склейка завершится, следует настроить постраничный 301 редирект на страницы с новым протоколом.

Для перенаправления подойдут строчки кода в файле .htaccess:

RewriteCond %{SERVER_PORT} !^443$

RewriteRule ^(.*)$ <a href="<a href=" <a="">https://site.ru/</a>">https://site.ru/$1">https://site.ru/$1

Либо такой вариант:

RewriteEngine on

RewriteCond %{ENV:HTTPS} !on

RewriteRule (.*) <a href="about:blank">https://{HTTPS_HOST</a>}%{REQUEST_URI}

Код должен сработать для большинства серверов, если для вашего он не подошел, проконсультируйтесь с хостером.

2.Настройте robots.txt, чтобы роботы индексировали сайт только по одному новому протоколу, то есть укажите, что версия с HTTPS — главная. Для этого в файле robots в директиве host добавьте https://.

3.Настройте sitemap.xml, аналогично добавив https://.

4. Проверьте rel=»canonical» и rel=»alternate», там также должны быть ссылки с HTTPS.

5. Поработайте со внутренними ссылками, включая URL всех статических файлов. В HTML-коде абсолютных ссылок замените HTTP на HTTPS.

Это можно сделать при помощи специальных скриптов, но если вы не ищете легких путей, то вполне можно сделать и вручную. Для объемных ресурсов можно использовать также сервисы SEO-анализа сайтов.

6. Настройте метатег для реферального трафика.

Если на вашем сайте есть рекламные баннеры, ведущие на сайты без HTTPS, то метрики могут не распознавать ваш сайт с сертификатом как источник трафика. Переходы на такие сайты с вашего ресурса Яндекс.Метрика или Google Analytics могут относить к прямому трафику.

Чтобы такого не произошло, добавьте метатег на страницы до тега . Часть «origin» будет означать передачу протокола и домена.

Теперь об изменениях нужно оповестить поисковики – они должны быть в курсе смены протокола.

Оповещаем Яндекс и Google о смене протокола

Оповещаем поисковики. Яндексу о смене протокола можно рассказать

здесь:

Сделайте пометку на добавлении HTTPS

Сделайте пометку на добавлении HTTPS

А Google –

здесь:

Нужно добавить сайт с новым протоколом в Search Console

Добавьте в Search Console адрес сайта, использующего HTTPS. Помните, что Search Console расценивает страницы HTTP и HTTPS как разные, поэтому их данные не совпадают. Если на вашем сайте используются оба протокола, то в Search Console следует добавить два ресурса.

Основные действия вы завершили, теперь остается только ждать. И готовиться к снижению трафика и ТИЦ – при переходе это нормальная история. Не бойтесь, со временем позиции восстановятся и скорее всего улучшатся, благо лояльность поисковиков к HTTPS сайтам только повышается день ото дня.

ERR_PROXY_CONNECTION_FAILED – как исправить на компьютере?

Первое, что нужно сделать – очистить настройки прокси-сервера в Windows. Это решение практически всегда помогает избавиться от этой ошибки в Хроме, Яндекс.Браузере, Опере и т. д. Сделать это не сложно. Следуйте инструкции:

- Нужно открыть «Свойства браузера». В Windows 10 откройте Пуск, или поиск и начните вводить «свойства браузера». После чего нажмите на этот пункт в результатах поиска.Можно так же открыть эти настройки в панели управления. В Windows 7, например, этот пункт называется «Свойства образователя». Эти же настройки можно открыть через сам браузер Google Chrome. В настройках, в разделе «Система» (вкладка слева) нужно нажать на «Открыть настройки прокси-сервера для компьютера».

- Откроется окно с настройками браузера в Windows. Нам нужно перейти на вкладку «Подключения» и нажать на кнопку «Настройка сети».

- В новом окне просто снимаем галочки со всех пунктов. Должно быть вот так:Нажмите на кнопку Ok и попробуйте открыть какой-то сайт, или обновить страницу в браузере.

В Windows 10 эти настройки можно выполнить в параметрах, в разделе «Сеть и Интернет» на вкладке «Прокси-сервер».

На эту тему у нас есть подробная инструкции: Как отключить прокси-сервер в Windows?

Обновление: решение в реестре Windows

- Откройте редактор реестра. Можно нажать Win+R, ввести команду regedit и нажать Ok.

- Перейдите в ветку реестра HKEY_CURRENT_USER \ SOFTWARE \ Policies \ Google \ Chrome.

- Удалите ветку реестра «Chrome», или все записи, которые в ней находятся.

- Затем перейдите в ветку HKEY_CURRENT_USER \ SOFTWARE \ Policies \ Google \ Chrome и удалите ее или все записи в ней.

- Перезагрузите компьютер.

В большинстве случаев, описанные выше действия помогают избавиться от ошибки ERR_PROXY_CONNECTION_FAILED в Chrome и других браузерах

Если вы все сделали правильно, но ошибка продолжает появляться, то обратите внимание на дополнительные решения:

- Если установлен VPN – отключите его. Или вообще удалите приложение. Так же проверьте, нет ли среди установлены расширений в браузере VPN, расширений для блокировки рекламы и им подобных. Все они могут менять настройки, из-за которых будет ошибка ERR_PROXY_CONNECTION_FAILED. В Chrome расширения находятся в меню «Дополнительные расширения» – «Инструменты». В Опере: «Меню» – «Расширения». В Яндекс.Браузер это дополнения («Меню – «Дополнения»). Отключите их, или удалите.

- Попробуйте временно отключить антивирус и брандмауэр. Обычно это можно сделать нажав правой кнопкой мыши на иконку антивируса в трее.

- Сделайте сброс настроек сети. Вот подробная инструкция.

46

Сергей

Решение проблем и ошибок

Простые способы узнать, опасна ли ссылка

Как мы говорим, есть много методов, которые хакеры могут использовать, чтобы атаковать нас. Они используют вредоносное ПО, фишинговые атаки, поддельные обновления, файлы, которые они нам присылают… Просто через ссылке они также могли напасть на нас.

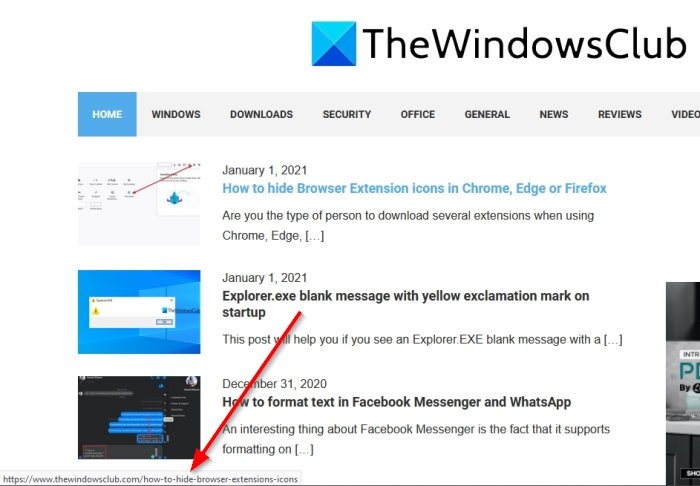

Наведите указатель мыши на ссылку

Имейте в виду, что во многих случаях опасная ссылка имеет вид, который не имеет к ней никакого отношения. То есть имя, буквы, которые мы видим в этой ссылке, могут не быть связаны с реальным адресом, на который выполняется перенаправление. Следовательно, просто наведя на него указатель мыши, мы можем узнать, что это за полный адрес.

Проверить ссылку

Допустим, мы просматриваем веб-страница с разными ссылками, и мы не знаем, являются ли они надежными и куда они фактически перенаправляют. Есть метод, который мы можем рассмотреть, и это проверка веб-сайта.

Для этого у нас есть направо -щелкните страницу и нажмите «Проверить». Он автоматически откроет окно со всем кодом веб-сайта, где мы сможем увидеть все, включая любые ссылки, которые могут существовать.

Но если мы просто хотим проанализировать конкретную ссылку, нам нужно щелкнуть второй кнопкой мыши по этой ссылке, и мы снова ее проверим. Он ведет нас прямо к фрагменту кода, который соответствует этой ссылке, и мы можем видеть, куда он перенаправляется.

Используйте онлайн-инструмент

Эти шаги, которые мы упомянули, могут быть выполнены без необходимости установки чего-либо или использования каких-либо сторонний сервис . Однако мы можем использовать онлайн-инструменты, которые позволяют нам анализировать определенную ссылку, вызывающую у нас сомнения.

В этом смысле у нас есть много доступных и бесплатных опций. Примером является URLVoid . Нам просто нужно вставить ссылку, которая не дает нам гарантий, и проанализировать ее, чтобы увидеть, есть ли в ней какие-либо вредоносные программы или что-то, что может нанести ущерб нашей безопасности.

Обнаруживать опасные укороченные ссылки

Мы видели, как определить, является ли ссылка безопасной или нет, главным образом по имени. Теперь следует учитывать, что во многих случаях эта ссылка укорачивается. Хакеры используют снифферы ссылок, чтобы не показывать реальный адрес и иметь более высокие шансы на успех.

Мы также должны это учитывать, и поэтому важно действительно знать адрес ссылки. Опять же, у нас разные сервисы, и одна из них GetLinkInfo

Нам просто нужно вставить сокращенную ссылку, и она покажет нам полный адрес. Мы оставляем вам руководство, в котором мы объясняем, как они могут атаковать с помощью сокращенной ссылки.

Как перейти на HTTPS

Выбор времени перехода

Для начала нужно выбрать время перехода. Переход на новый протокол может обрушить позиции сайта в выдаче на некоторое время, так что лучше не переводить сайт на HTTPS в период, когда им активнее всего пользуются. Пусть это будет, когда у сайта «не сезон», и он пользуется наименьшим спросом.

Подготовка сайта к переходу

Если сайт предварительно не подготовить, могут возникнуть технические проблемы или время всей операции затянется. Как подготовить сайт к переходу на HTTPS:

- Если на внутренних ссылках есть указание на протокол, уберите его. Это нужно, чтобы не возникло ошибок при индексации. К примеру, если раньше ссылка выглядела как «http://site.ru/text/», приведите ее в форму «//site.ru/text/».

- То же самое нужно сделать со внешними ссылками, привести их url в относительный вид. Иначе могут появиться сбои при функционировании сайта.

- Адреса медиаконтента тоже нужно перевести в относительные ссылки. Если объекты базируются на вашем сайте, то этого достаточно. Если некоторые медиа подгружаются со сторонних ресурсов, то проверьте, поддерживают ли они HTTPS. Не поддерживают — заменяйте, они не будут работать на вашем сайте после смены протокола. Это можно сделать быстрее, если исправить протокол на относительный сразу в базе данных для всех ссылок.

- Ссылки в rel=»canonical» и rel=»alternate» также замените на относительные.

- Проверьте, что сторонние сервисы, которые вы используете на сайте, поддерживают HTTPS. Популярные обычно поддерживают этот протокол, к примеру Яндекс.Метрика, Директ, Google Analytics, но другие стоит проверить.

Заложите на подготовку срок с запасом, потому что на эти преобразования может понадобиться долгое время, особенно если у вас большой сайт.

Что такое SSL

Текущие тенденции сайтостроения предполагают высокую безопасность соединения пользователя с веб-ресурсом. Это необходимо для защиты персональных данных, секретных номеров банковских карт и информации о проводимых сделках. Организуется безопасность подключением протокола шифрования Secure Sockets Layer (сокращенно SSL).

Особенности сертификата:

- Сертификат выпускается доверенным центром Certification Authority (CA).

- После выдачи он подключается к домену средствами провайдера хостинга.

- Срок его действия ограничен 1 годом, после чего требуется продление.

Работа сайта возможна и без SSL, но поисковые системы «не доверяют» таким ресурсам и помечают их в браузере как неблагонадежные. Поэтому лучше разобраться, как решить проблему с защитой и полноценно пользоваться протоколом HTTPS. Сертификат актуален на сайтах, где присутствует регистрация, предлагается покупка товаров или онлайн-оплата различных сервисов.

При появлении любых сомнений в исправности защиты регистрироваться на сайте или вводить ранее выданные логин и пароль не рекомендуется. Тем более не стоит осуществлять онлайн-оплату с банковских карт или электронных кошельков, ведь не исключено, что проблема возникла из-за взлома ресурса злоумышленниками.

Веб-сканер QUTTERA

Бесплатный ресурс, ориентированный на зарубежные сайты с типичными для них заражениями, весьма эффективен при проверке доменов Рунета. Выполняет динамический анализ сайта для обнаружения угроз нулевого дня. Вы можете проверять несколько страниц одновременно. Любопытно, что сервис классифицировал код Яндекс.Метрики (mc.yandex.ru/metrika/watch.js) как потенциально подозрительный файл).

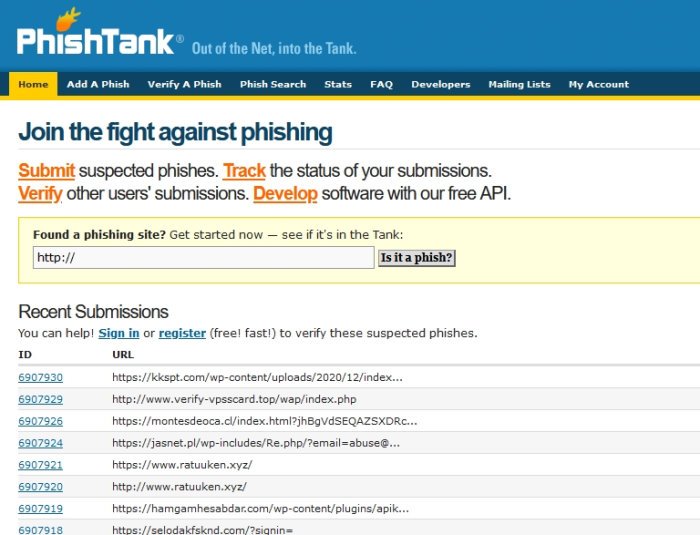

Quttera не только проверяет файлы на наличие троянов, но и проверяет репутацию ресурса и его присутствие в черных списках баз данных, таких как:

- MalwareDomainList,

- Quttera Labs,

- Безопасный просмотр Google,

- Яндекс-SafeBrowsing,

- PhishTank.

Процесс проверки может занять несколько минут.

ЧаВо: как обойти VPN-блоки

Как я могу избежать VPN-блока Netflix, находясь в России?

Лучший способ справиться с технологией блокировки VPN от Netflix — перейти на более качественный VPN. Выбирайте такой сервис, который регулярно обновляет свои IP-адреса, чтобы Netflix не мог связать ваш трафик с известными VPN-адресами (именно по этой причине вы видите печально известное сообщение об ошибке “unblocker or proxy”). Прочитайте нашу статью о лучших VPN для Netflix, чтобы узнать больше хитростей!

Законно ли пытаться обойти VPN-блоки?

Да. Нет ничего незаконного в том, чтобы использовать VPN или обходить VPN-блоки. Это правда, что некоторые люди используют VPN для незаконной активности (например, интернет-пиратства), но у большинства пользователей совершенно невинные намерения. Даже в стране типа Китая, где блокируются VPN-сервисы, вы вряд ли столкнетесь с юридическими последствиями за использование одного из них.

Как обойти VPN-блок, чтобы зайти в Minecraft?

Если вам заблокировали доступ в Minecraft, скорее всего, это IP-блокировка. Самый простой способ обойти такой блок — выбрать VPN со множеством серверов и обновляемыми IP-адресами. Если вы все еще заблокированы, просто переключайтесь между серверами, пока не получите доступ, или купите свой собственный IP-адрес у ExpressVPN.

Как сервисы обнаруживают и блокируют VPN?

Стриминговые сервисы и другие веб-сайты используют несколько способов блокировки VPN, но самый распространенный способ — сравнение IP-адресов пользователей с известными VPN-адресами. Другие стратегии включают блокировку портов, блокировку по GPS-данным, углубленную проверку пакетов данных. Со всеми этими блокировками могут справиться лучшие VPN-сервисы.

Как я узнаю, распознал ли сайт использование VPN?

В первую очередь, вы больше не сможете зайти на этот сайт. Также вы, скорее всего, увидите сообщение об ошибке с пояснениями. Например: “Кажется, вы используете VPN или прокси”. Впрочем, если вы продолжаете получать такое сообщение, то вы точно знаете, в чем проблема, а это не может не радовать. Вам всего лишь нужно чтобы быстро получить доступ.

Могу ли я разблокировать Netflix, BBC iPlayer и другие стриминговые платформы при помощи VPN?

Конечно! Одна из самых распространенных причин, почему люди используют VPN, это доступ к Netflix, BBC iPlayer, Hulu, Amazon Prime Video, и другим стриминговым платформам, которые не доступны в их регионе (или показывают разный контент на территории разных стран, как Netflix). Лучшие VPN-приложения специально разработаны так, чтобы справляться с технологиями блокировки этих сайтов.

Почему мой VPN больше не может открывать стриминговые сайты?

Если вы пользуетесь VPN низкого качества, то в какой-то момент он неизбежно перестанет работать. Возможно, это произойдет, когда стриминговый сервис свяжет IP-адрес сервера, который вы используете, с VPN-провайдером. Также сайт может заблокировать порты, которые использует ваш VPN, или обнаружить, что ваш трафик на самом деле VPN-трафик. К счастью, вам всего лишь нужно найти VPN получше, чтобы снова начать смотреть стриминговый контент. Моя лучшая рекомендация — ExpressVPN.

Как получать доступ к заблокированным сайтам без VPN?

Есть несколько альтернативных способов разблокировать сайты без VPN. Среди них — сеть Tor (очень медленно работает и не подходит для просмотра видео онлайн), Obfsproxy, Shadowsocks, Psiphon, SSL/SSH-туннелирование, Surge и Lahana. Больше обо всех этих инструментах вы можете почитать но VPN хорошего качества всегда будет моим самым первым советом.

Проверить, безопасна ли ссылка

Сейчас существует несколько инструментов, предназначенных для проверки ссылок, но если вы знаете, что делаете, то, скорее всего, вы сможете обойтись тем, что предлагает веб-браузер. Фактически, мы собираемся подробно поговорить об этих функциях для вашего образования.

Используя веб-браузер, вы можете воспользоваться различными методами анализа ссылок перед посещением. Все они просты в использовании, и на их выполнение не уходит много времени.

Если вам интересно, что это за методы, продолжайте читать, чтобы узнать все, что вам нужно знать.

- Наведите курсор мыши на ссылки, чтобы определить их опасность

- Воспользуйтесь меню «Проверить ссылку»

- Используйте множество сервисов сканирования ссылок

Обсудим эту тему подробнее.

1]Наведите курсор мыши на ссылки, чтобы определить их опасность.

Один из лучших способов определить, безопасна ли ссылка, — это использовать мышь, чтобы навести курсор прямо на ссылку. Когда это будет сделано, появится небольшое окно, а в нижней части браузера будет показан полный URL-адрес.

Имейте в виду, что это работает только в веб-браузерах, поэтому может быть невозможно сделать то же самое через почтовый клиент, такой как Microsoft Outlook или Mozilla Thunderbird.

Дополнительные советы см

В нашей публикации об основных мерах предосторожности, которые необходимо предпринять, прежде чем переходить по веб-ссылкам

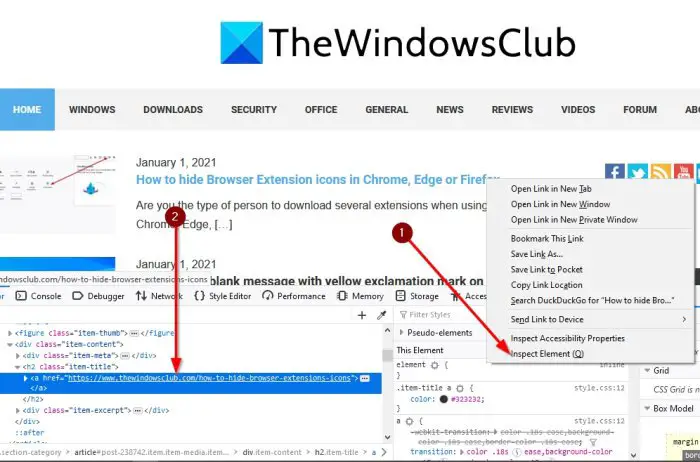

2]Воспользуйтесь меню «Проверить ссылку».

Каждый современный веб-браузер имеет меню проверки. Могут быть различия в названиях, но общая идея обычно одинакова. При использовании Google Chrome и Microsoft Edge меню называется Inspect, но в Mozilla Firefox оно называется Inspect Element.

Чтобы увидеть меню, щелкните ссылку правой кнопкой мыши и выберите «Проверить» во всплывающем меню. Поскольку мы используем Firefox, мы будем говорить с этой точки зрения. Тем не менее, в других браузерах он не сильно отличается.

Когда вы выбрали «Проверить», появится вся панель, на которой отображается полная длина URL-адреса. Вы даже можете использовать другие доступные функции, чтобы узнать больше об URL. Например, можно получить данные о том, является ли URL-адрес безопасным, если он использует действительный сертификат сервера и многое другое.

3]Используйте множество сервисов сканирования ссылок

Еще один способ узнать, безопасна ли ссылка для посещения, — это использовать службу сканирования ссылок, расположенную в Интернете. Те, которые мы собираемся перечислить прямо сейчас, можно использовать бесплатно.

PhishTank: Эта служба сканирования URL-адресов сканирует не вредоносные программы, а веб-сайты, которые используют фишинговые атаки. После того, как вы введете URL-адрес в поле поиска PhishTank и нажмете клавишу Enter, он покажет, заражена ли ссылка.

Kaspersky VirusDesk: Когда дело доходит до использования Kaspersky VirusDesk для сканирования URL-адресов, вы можете быть уверены, что получаете лучший сервис. Видите ли, Kaspersky — одна из самых известных в мире компаний, занимающихся интернет-безопасностью, с огромным опытом в этой области. Единственный недостаток использования VirusDesk — необходимость регистрации людей.

Всего вирусов: Мы подозреваем, что сейчас многие люди должны знать о VirusTotal.com, но если это не так, что ж, теперь вы знаете. Эта служба предоставляет многофункциональный инструмент сканирования, предназначенный для анализа подозрительных URL-адресов и файлов на наличие вредоносных программ. Затем результаты сканирования передаются сообществу.

Norton Safe Web: Вот в чем дело; Kaspersky — не единственная компания, занимающаяся разработкой антивирусных и вредоносных программ, которая предоставляет средство проверки ссылок. Norton делает то же самое с Safe Web. Пользователи также могут улучшить этот инструмент, загрузив расширение Norton Safe Search Extension для Google Chrome.

Есть много других, и для получения более подробной информации посетите наш пост о Сканерах URL веб-сайтов и средствах проверки ссылок. Эти бесплатные онлайн-сканеры URL-адресов также могут помочь вам сканировать веб-сайты на наличие вредоносных программ, вирусов, фишинга и т. Д.

Защита себя в Интернете от вредоносных программ и фишинговых атак всегда должна быть приоритетом. Перечисленные здесь инструменты должны сделать эту задачу намного проще, чем раньше.

Зачем использовать анонимные инструменты без отслеживания

Cегодня наши данные имеют большую ценность в Интернете. Маркетинговые компании могут собирать информацию любого рода. Например, когда мы путешествуем по сети, мы всегда оставляем след нашего посещения. Это также происходит при использовании разных платформ и сервисов, требующих регистрации.

Все это означает, что эти данные могут быть используется третьими сторонами . Они могут включать нас в рассылку спама, рассылать таргетированную рекламу или даже продавать их третьим лицам. Это то, что действительно присутствует в Интернете, и поэтому многие пользователи выбирают альтернативы, чтобы избежать этого.

К счастью, у нас есть широкий спектр услуг и инструментов. Есть много программ, которые предлагают полное удобство использования без необходимости предоставлять личные данные, без необходимости записи. Программное обеспечение с открытым исходным кодом, в котором мы можем проанализировать, действительно ли они действуют анонимно, без какого-либо отслеживания.

Таким образом мы можем показать некоторые услуги сократить URL-адреса не рискуя стать трекерами, используйте их анонимно, а также без регистрации. Цель всех этих программ — создать короткий и безопасный URL-адрес из длинного адреса.