Как взломать чужую страницу вконтакте и зайти на нее?

Содержание:

- Как не допустить, чтобы взломали компьютер

- Вымышленные предубеждения

- Комбайны для взлома со смартфона

- Как взломать пароль windows 7, если он утерян? | Компьютер для начинающих и чайников

- Method 1. Break Windows 7/8/10 Administrator Password Using Command Prompt

- Как взломать компьютер

- Взламываем пароль Администратора в Windows 8

- Как взломать игру на Android с помощью изменения системных файлов

- Взлом пароля в Windows 7

- Что такое Джон Потрошитель?

- Зачем взламывать игры

- Справочники и поисковики для пентестера

- 2. Как взломать телефон через компьютер с помощью hoverwatch?

Как не допустить, чтобы взломали компьютер

В первую очередь рекомендуется пользоваться актуальными операционными системами. Да данный момент это Windows 10. К сожалению, не все пользователи имеют полноценную возможность перебраться с привычной «Семёрки» на более требовательную «Десятку». Вызвано это как очень низким уровнем программного обеспечения, так и различными компонентами ОС. Из-за низ потребляется куда больше оперативной памяти, а некоторые службы мониторинга жёсткого диска способны заставить компьютер сильно тормозить даже без включённых программ.

Конечно, на компьютерах, комплектующие которых были выпущены хотя бы после 2014-2015 года это не проблема, но вот в случае более старого оборудования работать становится невозможным. По этой причине есть смысл пользоваться альтернативами:

Оригинальная Windows 7 со всеми выпущенными обновлениями от Microsoft. Сейчас данная версия операционной системы более не поддерживается, однако ей ещё можно пользоваться. Особенно если это требуется в офисных или домашних целях. Всевозможные браузеры, программы и т. д. всё ещё поддерживаются Windows 7

Обратить внимание на Unix-подобные дистрибутивы, основанные на ядре Linux. Вариант это куда более радикальный, но зато действенный

Не все дистрибутивы подойдут, однако. Также многое зависит от оборудования. К сожалению, на GNU/Linux также поддерживается не всё оборудование в должной степени. Попробовать установить облегчённую редакцию Windows 10 LTSC. Проблему с поддержкой это не исправит, но существенно уменьшит нагрузку на компьютер.

Таким образом, используя лишь актуальные версии ОС от тех или иных разработчиков, можно сохранять высокий уровень защиты. Даже на не поддерживаемых операционных системах. Но это не касается Windows XP и более ранние версии, так как на них не работает большинство программ.

Итог

Чтобы обеспечить защиту своему ПК достаточно пользоваться Windows 10. Данная ОС является куда более умной, чем предыдущая версия. Взломать десятку куда сложнее и в большинстве случаев невозможно. Сама возможность заражения компьютера предотвращается за счёт различных процессов. Они, кстати, встроены не только в Windows, но и в некоторые браузеры или составные компоненты программ.

Некоторые сторонние антивирусы способны совместно с Windows защитником заниматься обереганием системы от вирусов. Сообщество пользователей отмечает, что таким образом получается достигнуть большей защиты, но это прямо-пропорционально влияет на загруженность компьютера

Но важно понимать, что даже с действительно качественным противовирусным ПО пользователь не защищён полностью. Всегда будут уязвимости, и человек — это самая большая уязвимость

Для избежание заражение своего компьютера в первую очередь нужно следить за своими действиями в интернете и реальности. Любая ваша невнимательность может пойти на руку злоумышленникам.

Вымышленные предубеждения

К сожалению, сегодня у многих пользователей начинает проявляться все больший страх перед тем, что их компьютерные терминалы могут взломать или «хакнуть». Откровенно говоря, это полный бред. Кому вы нужны? Понятно еще, когда на компьютерах или серверах хранится конфиденциальная информация. Тогда, да. Многие не прочь поживиться ею.

Домашние компьютерные системы взламывают в основном любители-хулиганы, которым просто нечего делать. Иногда, правда, встречаются и те, кто может украсть пароли доступа к сайтам или коды банковских карт (при условии, что они хранятся на домашнем терминале в незашифрованном виде). Но это редкость.

Разбираясь с тем, как залезть в чужой «комп», можно сказать (как ни странно это звучит), сделать это может даже ребенок при наличии соответствующих утилит и умении ими пользоваться. Рассмотрим самые примитивные способы.

Комбайны для взлома со смартфона

Интернет состоит не только из веб-приложений, и дыры находят не только в них. Следующая подборка хакерских приложений для Андроид позволит вам искать уязвимости (и эксплоиты для них) в софте и железе, выполнять сниффинг, MITM-атаки, оставлять бэкдоры и делать много других интересных вещей.

cSploit

cSploit — это дин из самых функциональных инструментов для сканирования сетей и поиска уязвимостей на обнаруженных хостах. Составляет карту сети и отображает сведения обо всех найденных в ней устройствах. Умеет определять их IP/MAC и вендора (по первым трем октетам MAC-адреса), определять установленную на них ОС, искать уязвимости с помощью Metasploit framework RPCd и брутфорсить пароли.

Поиск клиентов и MITM-атака

Выполняет MITM-атаки разного типа через спуфинг DNS (возможна замена медиафайлов в трафике на лету, JS-инжекты, угон сессий и захват cookie для авторизации без ввода пароля). Также умеет дисконнектить отдельные устройства (или отключать их скопом от точки доступа). Перехватывает трафик и сохраняет его в формате .pcap или перенаправляет, куда пожелаете.

Открытые порты и подборка эксплоитов для выбранной цели

Дополнительно cSploit помогает создать на взломанном прошедшем аудит безопасности хосте удаленный шелл и получить над ним полный контроль. В общем, это однозначный must have для пентестеров, и не только для них.

- Подробнее о cSploit

- Протестированная версия: 1.6.6 RC2

- Размер: 3,5 Мбайт

- Тестовые сборки cSploit Nightly доступны здесь

- Версия Android: 2.3 и выше

- Требуется рут: ДА!

- Дополнительные требования: установить BusyBox в /system/bin

cSploit, Intercepter-NG и другие мощные утилиты заслуживают более подробного рассмотрения в отдельных статьях. Мы предлагаем сперва освоиться с базовыми принципами пентеста на примере простых приложений, а уже затем переходить на хардкор.

dSploit

Форк cSploit от Симоне Маргарителли (Simone Margaritelli), приказавший долго жить в 2014 году. Проект так и остался в стадии бета-версии с очень сырым кодом. Если cSpoit у меня работал без нареканий, то последние три версии dSploit вываливались с ошибкой почти сразу после запуска.

Тот же cSploit, вид сбоку

С тех пор как Маргарителли устроился в компанию Zimperium, наработки dSploit вошли в состав фирменной утилиты zAnti.

Сканирование беспроводной сети и обнаружение хостов

- Сайт

- Протестированная (не вполне удачно) версия: 1.1.3с

- Размер: 11,4 Мбайт

- Версия Android: 2.3 и выше

- Требуется root: ДА!

- Дополнительные требования: установить BusyBox в /system/bin, проявить склонность к мазохизму

zAnti

Мобильное приложение для пентеста от Zimperium. Более современный, стабильный и наглядный аналог dSploit.

Интерфейс zAnti разделен на две части: сканирование и MITM. В первой секции он, подобно dSploit и оригинальному cSploit, мапит сеть, определяет все хосты, их параметры и уязвимости.

Nmap’им сеть

Отдельная функция — определение уязвимостей на самом смартфоне. Согласно отчету программы, наш тестовый Nexus 5 содержит 263 дыры, которые уже не будут закрыты, поскольку срок жизни девайса истек.

Обнаружение уязвимостей

zAnti помогает взламывать роутеры и получать к ним полный доступ (с возможностью сменить пароль админа, задать другой SSID, PSK и так далее). Используя MITM-атаки, zAnti выявляет небезопасные элементы на трех уровнях: в ОС, приложениях и настройках устройства.

Ключевая особенность — формирование подробного отчета по всем просканированным элементам. Отчет содержит пояснения и советы по устранению найденных недостатков.

Отчет zAnti

- Сайт

- Протестированная версия: 3.18

- Размер: 24 Мбайт

- Версия Android: 2.3 и выше

- Требуется рут: ДА!

- Примечания: zAnti не работает на устройствах с процессорами архитектуры x86 и x86_64

Как взломать пароль windows 7, если он утерян? | Компьютер для начинающих и чайников

Здравствуйте, уважаемые читатели блога Rumman.ru. В прошлой статье, мы рассмотрели вопрос: Как можно обойти пароль, учетной записи windows XP. Сегодня же, рассмотрим вопрос: Как взломать пароль windows 7, если он утерян?

Как мы уже убедились, что потеряв или забыв пароль от учетной записи windows XP, можно легко и просто обойти защиту, поменять пароль на другой или удалить его совсем. Однако защита операционной системе windows 7, надежнее чем защита windows XP. Поэтому, если вы потеряли пароль от учетной записи windows 7, и имеете очень резкие причины не переустанавливать windows 7. Вам придется взломать пароль windows 7, и сделать это можно несколькими не совсем легкими, но вполне преодолимыми способами.

Как взломать пароль windows 7, при помощи загрузочного диска?

1- Используя специальную программу для взлома.

2- Воспользоваться загрузочным диском windows 7. Этот вариант, мы и рассмотрим сегодня.

Первый этап:

— Ставим загрузочный диск windows 7 в дисковод, настраиваем Bios на загрузку системы с CD-DVD привода. Кто не знает, как это сделать, может почитать здесь.

— После того, как загрузка системы начнется с установочного диска, в появившемся окне настройки языка, нажмите «Далее»;

— Не начиная установку windows 7, выберите чуть ниже строку «Восстановление системы»;

— Далее в параметрах восстановления системы, выберите «Командная строка»;

— Введите в командную строку, слово «regedit», после чего нажмите «Enter».

— У вас откроется окошко «Редактор реестра» в котором нужно, выделить папку HKEY_LOCAL_MACHINE, щелкнув по нему один раз правой кнопкой мыши.

— Далее открыть меню «Файл», и выбрать в подменю «Загрузить куст»;

— Теперь в этом окне укажите путь к файлу «Sistem», которая находиться по адресу:

?:/windows/System32/config/SYSTEM

После того, как вы нашли файл «Sistem», выделите его и нажмите «Открыть», появиться окошко в котором, введите любое имя или число. Для примера я набрал«000», нажмите «ОК».

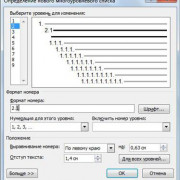

— Теперь перейдите в созданный вами раздел по адресу:

HKEY_LOCAL_MACHINE/000/Setup

— Щелкнув два раза правой кнопкой мыши по строке:

1- «Setup Type» измените его значение с 0 на 2, затем жмите «ОК»

2-«СmdLine» и в открывшемся окне «Изменение строкового параметра» введите значение «cmd.exe». Не забудьте нажать «ОК».

— Теперь выделите свой созданный раздел, откройте меню «Файл» и выберите пункт «Выгрузить куст»;

— Ну а сейчас, закройте редактор, соответственно и командную строку. В окошке «Параметры восстановления» выберите «Перезагрузка».

Теперь можно приступить к сбросу пароля. После того, как вы перезагрузили компьютер, перед входом в windows, появиться окошко командной строки:

Вам нужно ввести следующую команду и нажать «Enter».

«Net user имя_пользователя_новый_пароль»

Внимание! Если ваше имя учетной записи или пароль содержат пробелы напишите их в «кавычках». А если вы вдруг не вспомните название вашей учетной записи, тогда наберите команду «net user«, нажмите «Enter» и вы увидите все учетные записи вашего компьютера

А если вы вдруг не вспомните название вашей учетной записи, тогда наберите команду «net user«, нажмите «Enter» и вы увидите все учетные записи вашего компьютера.

После ввода имени учетной записи и нового пароля, не забудьте нажать «Enter».

Ну вот и разобрали один из вариант ответа на вопрос как взломать пароль windows 7, если он утерян? Теперь вы можете, войти в систему используя новый пароль.

Удачи вам и до встречи на страницах блога Rumman.ru

Method 1. Break Windows 7/8/10 Administrator Password Using Command Prompt

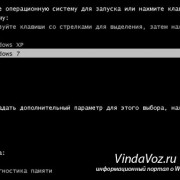

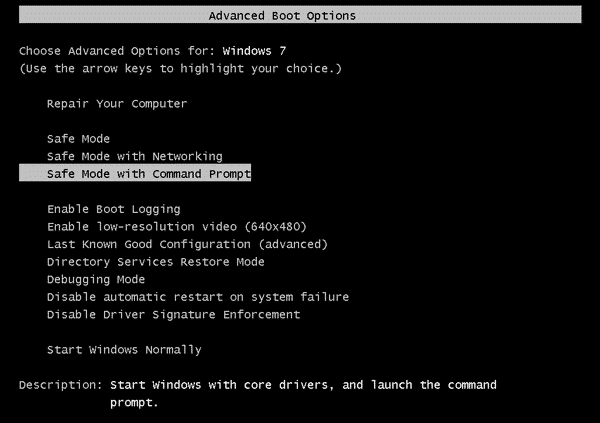

Шаг 1. Начните процесс по взлому пароля Windows, с использованием командной строки, перезагрузив Windows на компьютере и удерживая F8 для входа в “Advanced Boot Options”.

Шаг 2. В новом окне выберите “Safe Mode with Command Prompt” и нажмите “Enter”, для плавного перехода к взлому пароля администратора на Windows 7/8/10, без входа в систему.

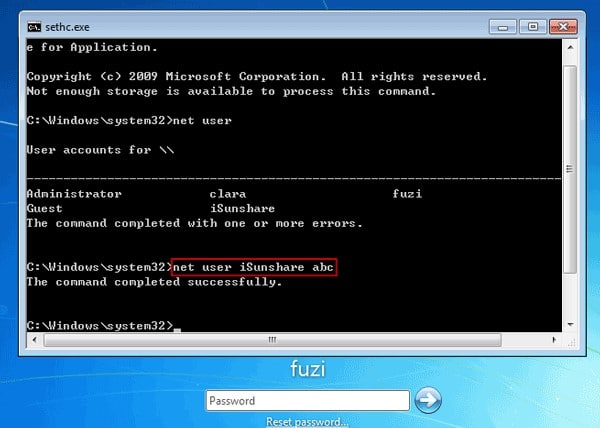

Шаг 3. Выберите “net user” и нажмите “Enter”, в появившемся окне командной строки. Вся информация о синхронизации учетных записей пользователей Windows, на данном компьютере будет отображена. Выберите учетную запись пользователя, часто используемую для входа в систему. Если вы добрались до этого места, вы сделали большой шаг на пути к тому, чтобы взломать пароль администратора на Windows 7/8/10.

Шаг 4. Наконец, взломайте пароля администратора Windows 7/8/10, с помощью команды net user. Например, если учетная запись для входа в систему — “isunshare», вы должны напечатать в командной строке “net user isunshare” и нажать клавишу “Enter” 3 раза.

Шаг 5. Успешно завершена процедура взлома пароля Windows, при помощи командной строки! Перезагрузите ваш компьютер в нормальном режиме и получите полный доступ к системе.

Как взломать компьютер

Домашний компьютер — отличное и при этом наиболее уязвимое место для атаки. Взломав чужой ПК, можно не только просмотреть информацию, сохраненную в его памяти, но и узнать номера банковских и виртуальных карт, а затем снять с них все деньги. Ресурсы самого компьютера — пространство жесткого диска, скорость процессора, а также скорость соединения с интернетом помогут в нападении на другие компьютеры, находящиеся в одной сети с потенциальной жертвой. Перед тем как совершить хакерскую атаку, подумайте, что дело это противозаконное и уголовно наказуемое. Если вас это не пугает, наша статья для вас.

Взламываем пароль Администратора в Windows 8

Для операционной системы Windows 8 существует свой несложный способ сброса пароля Администратора. Все, что вам нужно для этого сделать, это следовать пунктам нижеприведенной пошаговой инструкции:

Шаг 1. Заходим в раздел «Восстановление системы», а далее консоль «Диагностика», где выбираем раздел «Дополнительные параметры».

Заходим в «Диагностику» и выбираем «Дополнительные параметры»

Шаг 2. Заходим в командную строку и вводим следующую команду:

copy с:\windows\System32\sethc.exe с:\temp –и производим копирование файла sethc.exe, чтобы его случайно не потерять.

Копируем файл «sethc.exe» для избежания его потери

Шаг 3. Теперь в командной строке пишем следующее:

copy c:\windows\System32\cmd.exe c:\windows\System32\sethc.exe, то есть вместо «sethc.exe» вводим «cmd.exe».

Заменим файл «sethc.exe» на «cmd.exe»

Шаг 4. Выходим из командной консоли при помощи команды «exit».

Шаг 5. Перезагружаем наш компьютер и производим загрузку с обычными параметрами.

Шаг 6. Нажимаем клавишу «Shift» пять раз для запуска командной строки.

Нажимаем пятикратно клавишу Shift

Шаг 7. Вводим в командную консоль «lusrmgr.msc» и видим имя администратора.

Вводим в командную консоль «lusrmgr.msc «и видим имя администратора

Шаг 8. Ставим новый пароль — набираем команду «net user «Имя админа» password».

При помощи команды net user Имя админа password ставим новый пароль

Шаг 9. Перезагружаем компьютер и входим в учетную запись администратора уже с новым паролем.

Входим в учетную запись администратора уже с новым паролем

Следует заметить, что данный способ одинаково подойдет и для более ранних версий операционных систем.

Вот такими нехитрыми способами можно сбросить пароль администратора на компьютере и ноутбуке в операционных системах Windows 7, 8 и 10.

Как взломать игру на Android с помощью изменения системных файлов

Это простейший метод, поскольку не требует скачивания каких-то сторонних файлов, но для успешной работы также необходимо приобрести root-права. Эти права позволяют получить доступ к системным файлам-документам, поскольку просто так обычному пользователю Андроид запрещает к ним доступ и запрещает изменять коды программ.

Когда разрешение на изменения файлов будет получено, следует действовать согласно инструкции, изложенной ниже:

- Сначала нужно зайти в игру и запомнить то значение, которое требуется изменить – это может быть количество жизней, денег или других ресурсов.

- Закрыть игру и убрать ее из списка недавно использованных. Отключить фоновую работу игры, если таковая присутствует.

- Скачать и установить файловый менеджер на смартфон (в некоторых моделях уже есть встроенный).

- В списке каталогов выбрать каталог «Date», затем перейти в папку с одноименным названием внутри него.

- На экране отобразится список папок, в которых хранятся последние данные об установленных играх и приложениях. По названиям нужно найти папку с искомой игрой и зайти в нее.

- Из списка выбрать пункты с названиями «shared_prefs» и «files». В одном из них будет требуемый файл.

- Нужно найти файл с наибольшим количеством строк (для разных приложений он будет отличаться), где необходимо найти ранее запомненное число. Также можно воспользоваться поиском и вбить туда число, чтобы упростить себе жизнь.

- Далее нужно поменять указанное число (обычно оно идет после фразы «value=») на то, которое требуется.

При этом заоблачные значения лучше не писать, так как игра может заглючить и сломаться. После изменения значения файл автоматически сохраниться. Останется закрыть файловый менеджер, зайти в игру и порадоваться новым данным.

Взлом пароля в Windows 7

Данный способ в корне отличается от удаления пароля в Windows XP. Здесь все намного сложнее и запутаннее, но не нужно пугаться и расстраиваться. Любой пароль можно взломать, только чем он сложнее, тем дольше на это уйдет времени и использования специальных программ.

Наверняка вы все видели фильмы, или слышали новости о том, что какой-то неизвестный хакер взломал защитную систему банка, Пентагона или ЦРУ. Для данной процедуры нам понадобится загрузочный диск с операционной системой Windows 7.

Приступим к действию. Данный способ разделим на две части.

Первая часть

Включаем наш компьютер, вставляем загрузочный диск Windows 7 в привод и выставляем загрузку в биосе с CD — DVD дисковода.

Нужно нажать любую клавишу в черном окне.

После загрузки диска появится окно Установка Windows, нажимаем «Далее».

В следующем окне выбираем Восстановление системы, которое расположено слева внизу.

После этого в «Параметрах и восстановлении системы» находим и выбираем «Командную строку».

В командной строке забиваем слово «regedit» (реестр компьютера) и нажимаем «Enter».

После которого, у вас появится окно «Редактора реестра». Заходим в папку «HKEY_LOCAL_MACHINE».

Затем выбираем «Файл >>> Загрузить куст». После чего указываем путь к файлу под названием Sitemap (дословный перевод — карта сайта). Его можно найти по адресу: <указываем букву диска операционной системы (чаще всего это диск «С»)> «:/Windows/System32/config/SYSTEM».

Находим файл «Sitemap», выделяем и открываем его. Выйдет окно, в котором нужно ввести любые символы (например восьмерки), жмем «ОК».

Далее заходим в созданный нами раздел: HKEY_LOCAL_MACHINE/888/Setup.

Идем в «Setup >>> Setup type». Меняем ноль (0) на двойку(2) и жмем «OK».

Заходим в «CmdLine >>> Изменение строкового параметра». В поле Значение вводим «cmd.exe» и «OK».

После этого выделяем наш новый созданный раздел, открываем «Файл» и нажимаем «Выгрузить куст».

Закрываем редактор реестра и командную строку. После чего нажимаем «Перезагрузка».

Переходим к самому интересному — сброс пароля.

Что такое Джон Потрошитель?

Для тех, кто еще этого не знает, John the Ripper — инструмент для взлома паролей написан на C и широко используется аналитиками безопасности для проверки устойчивости ключа к атакам методом грубой силы. Эта программа способна взламывать MD5, SHA-1 и многие другие хэши, широко используемые в мире вычислений. Эта программа способна автоматически определять тип хэша, который мы взламываем, чтобы облегчить пользователю взлом, не беспокоясь о типе хэша, который он пытается «взломать».

Некоторые очень важные особенности этой программы заключаются в том, что она оптимизирована для многих моделей процессоров, работает на многих архитектурах ПК, а также в различных операционных системах, однако обычно используется в операционных системах на основе Linux, фактически, в основных дистрибутивах Linux. . ориентированная на пентестинг и компьютерную безопасность, эта программа уже включена по умолчанию.

Эта программа обладает широкими возможностями настройки, она позволяет нам определять длину проверяемого пароля, генерировать все возможные комбинации и достигать цели взлома хэша. Он также позволяет нам настроить, какой диапазон букв, цифр или символов мы можем попытаться расшифровать пароль, кроме того, он также позволяет нам включать правила, чтобы решить, как следует делать различные варианты.

John the Ripper позволяет вам приостановить взлом пароля и продолжить его в другое время, это идеально, если нам нужно выключить наш компьютер или сервер, кроме того, его можно автоматизировать, чтобы начать взлом определенного пароля при запуске нашего компьютер, и все это автоматически, без необходимости вмешательства системного администратора.

Атаки по словарю

Эта программа позволяет нам взламывать пароли по словарю. Если мы загрузим один или несколько словарей паролей в Интернете объемом в несколько десятков ГБ, инструмент будет отвечать за тестирование каждого из этих ключей, чтобы попытаться взломать хэш пароля. Процесс состоит из генерации хеша каждого пароля, чтобы позже сравнить хеш, который мы хотим взломать, если хеш тот же, значит, мы обнаружили пароль, если хеш не совпадает, то это не ключ, и мы Придется продолжить тестирование. Мы сможем полностью автоматизировать взлом паролей, содержащихся в ключевых словарях.

Замечательным аспектом является то, что он не только проверяет ключи словаря, но также добавляет числа, прописные и строчные буквы и символы к словам, которые мы вводим как «ввод», кроме того, он также способен комбинировать слова для проверки еще большего количества комбинаций пароли и найдите используемый ключ.

Атака грубой силы

Атака полным перебором состоит из проверки всех комбинаций букв, цифр и символов ключа определенной длины. Этот метод является самым медленным, поскольку он проверяет все комбинации, и на взлом паролей определенной длины могут потребоваться часы, дни и даже годы. В общем, взлом пароля, состоящего более чем из 12 символов, займет у нас много времени, чтобы сделать это грубой силой, поэтому вы должны это учитывать.

Эта программа позволяет нам настроить эту атаку методом грубой силы, мы посоветуем вам проверять только буквы, буквы и цифры и даже добавлять символы. Чем больше у нас «входных» символов, тем больше времени потребуется на проверку всех возможных комбинаций паролей, поэтому мы должны учитывать это при настройке ввода.

Как только мы узнаем, что такое John the Ripper и два его режима работы, мы увидим, как системный администратор может использовать эту программу для проверки безопасности ключа компьютера. Таким образом, мы проверим, уязвимы ли мы для грубой силы или атаки по словарю со стороны хакера, стремящегося получить к нему удаленный (или локальный) доступ.

Зачем взламывать игры

Для взлома игрушек существует множество причин. Конечно, основная – это не платить деньги за доступ к игровым возможностям, применять разнообразные бонусы, которые обычно по усмотрению разработчиков должны быть оплачены. При этом фишки, доступные пользователям за деньги, могут быть следующими:

- Отключить навязчивую рекламу. Проблема многих игр – это постоянно выскакивающие рекламные объявления, мешающие наслаждаться игровым процессом.

- Прибавить ресурсы. В играх часто встречается ситуация, когда игроку дается определенное количество энергии/жизней/ресурсов, а все остальное либо тяжело зарабатывается путем игры, либо покупается за деньги.

- Прокачивание героя. При помощи взлома можно совершенно бесплатно прокачать навыки своего персонажа, а также открыть для него боевые улучшения, получить доступ к новым видам оружия и брони.

- Визуально изменить игру. Обычно игрокам предоставляются стандартные фоны локаций и внешнего облика героя. Взломав игру, можно получить доступ к различным игровым пейзажам и скинам главного героя.

Взломать можно любую игру, как с режимом онлайн, так и без него. В случае оффлайн игр действовать будет проще, потому что разработчики не смогут отслеживать нелегальные действия человека. При взламывании онлайн-игр присутствует риск – если разработчики заметят подозрительную активность, аккаунт взломщика могут заблокировать навсегда. Стоит учитывать, что все действия, совершаемые игроком в онлайн-играх, записываются на серверы и регулярно мониторятся системой.

Справочники и поисковики для пентестера

Напоследок расскажем о паре полезных утилит, которые не имеют прямого отношения к взлому, а выполняют скорее вспомогательную и информационную функцию.

Droidbug Exploiting FREE

Приложение от Bugtraq Team. Предназначено для поиска и скачивания эксплоитов разного типа. Все они сгруппированы по типу ОС в двух основных разделах: с локальным и удаленным исполнением. В отдельную группу выделены аппаратные и веб-эксплоиты, а также используемые в DoS-атаках.

Карманный менеджер эксплоитов

Найти и скачать нужный эксплоит можно из бесплатной версии программы, а для быстрого просмотра описания потребуется уже платная версия стоимостью 279 рублей.

- Сайт

- Протестированная версия: 2.0.3

- Размер: 5,6 Мбайт

- Версия Android: 4.0.3 и выше

- Требуется root: нет

Pentest Cheatsheet

Карманный справочник пентестера. Содержит рекомендации по выполнению тестов от OWASP (The Open Web Application Security Project) — экспертов открытого проекта обеспечения безопасности веб-приложений.

Pentest Cheatsheet — справочник пентестера

Дополнительно включает в себя подборку ссылок на проверенные хакерские утилиты, сгруппированных исходя из поставленной задачи: онлайновые сканеры, анализаторы уязвимостей, тулзы для реверса, фаззеры, краулеры и так далее. Вся информация хорошо систематизирована и выглядит актуальной на момент написания статьи.

- Сайт

- Протестированная версия: 1.02

- Размер: 2,2 Мбайт

- Версия Android: 4.1 и выше

- Требуется рут: нет

2. Как взломать телефон через компьютер с помощью hoverwatch?

Именно эта “изюминка” делает hoverwatch идеальным вариантом для многодетных родителей и для работодателей, имеющих много работников.

Но в каждой бочке меда есть ложка дегтя. В случае с hoverwatch загвоздка в том, что приложение не дружит с iPhone. hoverwatch совместим только с Android, Windows и macOS. Поэтому с компьютера вы можете “достать” только Android.

Перед покупкой hoverwatch, вы можете устроить тест-драйв, воспользовавшись бесплатной 3-дневной пробной версией.

Требуются ли hoverwatch root-права?

hoverwatch работает как с root-правами, так и без них. Как бы то ни было, рутирование – это палка о двух концах.

С одной стороны, если его провести, то у вас появится доступ к расширенным функциям: удаленному снятию скриншотов в целевом телефоне или мониторингу мессенджеров, таких как Snapchat, WhatsApp и Facebook Messenger.

С другой стороны, это все равно что лишить устройство иммунитета. Любой чих хакера, вирус, вредоносное ПО – целевой Android будет уязвим перед всем этим.

Но есть и хорошие новости. Даже без проведения рутинга целевого телефона, у вас будет доступ к некоторым крутым опциям:

- Запись входящих/исходящих вызовов, чтобы прослушать их позже.

- Доступ к журналу звонков. С его помощью вы сможете узнать, с кем говорили, когда и как долго.

- Трекинг местоположения целевого телефона на основе данных GPS, а также просмотр истории и маршрута перемещений.

- Доступ к истории интернет браузера и списку контактов.

- Скрытая фотосъемка передней или задней камерой целевого телефона. Так вы будете знать, где объект слежки и чем он занят.

- Получение уведомлений в случае, если целевой пользователь попытается поменять SIM-карту.

Независимо от того, будете ли вы проводить рутинг или не будете, hoverwatch в любом случае требуется физический доступ к контролируемому устройству.

После инсталляции приложения вы можете запустить режим “невидимки” и удалить иконку hoverwatch.

Как взломать чужой телефон через компьютер, используя hoverwatch?

Пошаговая инструкция:

- Создайте учетную запись hoverwatch.

- Войдите в систему целевого телефона, чтобы включить опцию “Неизвестные источники”. Выберите путь: “Настройки” > “Безопасность”> “Неизвестные источники”.

- Перейдите на сайт hoverwatch с целевого телефона и авторизуйтесь.

- Загрузите hoverwatch на контролируемое устройство.

- Установите hoverwatch на целевой телефон и выберите того, кого будете контролировать: “ребенка”, “работника”, “себя” или “другое”. Сделали? Теперь жмите на “удалить значок hoverwatch”.

- Запустите приложение, войдя в систему под своими данными.

- Теперь вы можете перейти на панель управления hoverwatch со своего компьютера и отслеживать активность на целевом телефоне!

Прочитать отзывы о hoverwatch или перейти на официальный веб-сайт здесь >>