Sandboxie

Содержание:

- Как активировать Windows Sandbox в Windows 10

- Как настроить и использовать программу-песочницу

- Как включить и использовать песочницу Windows Sandbox в Windows 10

- Песочница Windows Sandbox в Windows 10 1903: тестируем сомнительный софт без риска для системы

- Рассмотрим практический пример

- Восстановление файлов в Sandboxie

- Достоинства и недостатки

- Возможности

- Настройка песочницы в Windows 10

- Настройка Windows Sandbox

- Послесловие

- Shadow Defender

- Какие решения предлагает Sandbox для игроков и разработчиков?

- Лучшие песочницы для Windows 10

- Активация Песочницы в Windows 10

- Необходимые условия

- Настройки Windows Sandbox

- Послесловие

- BufferZone

Как активировать Windows Sandbox в Windows 10

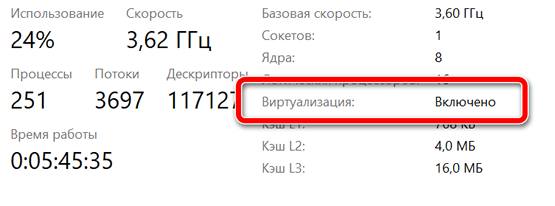

Чтобы включить и использовать Windows Sandbox, важно убедиться, что включена поддержка виртуализации на стороне BIOS/UEFI. Чтобы проверить это, просто нажмите комбинацию клавиш Ctrl + Shift + Esc, чтобы получить доступ к диспетчеру задач, нажмите Подробнее, если необходимо, перейдите на вкладку Производительность и убедитесь, что в правом нижнем углу она указано «Включено» для элемента «Виртуализация»

Чтобы проверить это, просто нажмите комбинацию клавиш Ctrl + Shift + Esc, чтобы получить доступ к диспетчеру задач, нажмите Подробнее, если необходимо, перейдите на вкладку Производительность и убедитесь, что в правом нижнем углу она указано «Включено» для элемента «Виртуализация».

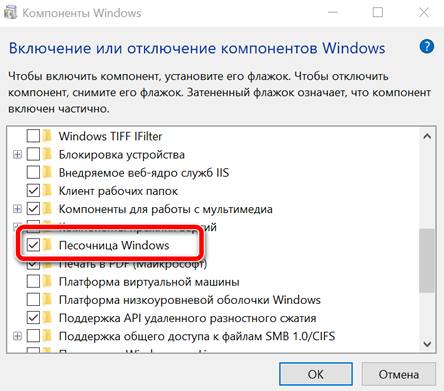

На этом этапе нажмите комбинацию клавиш Win + R, затем введите optionalfeatures, установите флажок Песочница Windows и нажмите кнопку OK.

На этом этапе, введя Песочница Windows в поле поиска Windows 10, вы увидите новое окно, содержащее своего рода реплику рабочего стола операционной системы, с иконками и панелью задач.

Песочница будет создаваться с использованием файлов текущей версии Windows: поэтому используемая версия будет соответствовать версии операционной системы, установленной на компьютере. На самом деле, песочница будет выглядеть как чистая установка Windows 10. При закрытии окна песочницы Windows все сделанные в нём изменения и все выполненные тесты будут немедленно и навсегда потеряны.

Microsoft объясняет, что для настройки работы с песочницей и установки ваших предпочтений вы можете использовать правильно структурированный XML-файл (см. эту страницу поддержки).

Создав XML-файл, содержащий следующее (используйте для этого текстовый редактор, например, Notepad++ ), вы гарантируете, что никакие компоненты приложения или операционной системы не смогут получить доступ к Интернету из песочницы:

Используя такую конфигурацию, вы можете предоставить песочнице доступ только для чтения к содержимому папки на уровне файловой системы в основной системе:

Файл XML может быть сохранен в любом месте памяти, например, пример на рабочем столе. В имени файла в Notepad++ вы должны указать «Sandbox.wsb».

При двойном щелчке файла Sandbox.wsb, запустится песочница Windows с настройками, установленными на уровне файла XML.

Таким образом, «песочницы» могут использоваться для безопасного запуска в виртуальной среде любого программного обеспечения, в отношении которого возникают сомнения, или программ, в отношении которых вы хотите проводить углубленные тесты и анализы.

Как настроить и использовать программу-песочницу

Теперь давайте попробуем понять как с этим работать. Для начала Вы можете попробовать запустить, скажем, браузер, в «песочнице». Чтобы это сделать, собственно, либо воспользуйтесь ярлыком, который появился у Вас на рабочем столе, либо используйте в главном окне программы, элементы меню: «DefaultBox — Запустить в песочнице — Запустить Web-браузер», либо, если Вы хотите запустить браузер, который не установлен в системе как браузер по умолчанию, то используйте пункт «Запустить любую программу» и укажите путь к браузеру (или программе).

После этого, собственно, браузер будет запущен в «песочнице» и Вы увидите его процессы в окне Sandboxie. С этого момента всё происходящее происходит в, как уже неоднократно говорилось, изолированной среде и, допустим, вирус, использующий кеш браузера как элемент для проникновения в систему, собственно, не сможет толком ничего сделать, т.к по завершению работы с изолированной средой.. Вы можете её очистить, выкинув, как говорилось в метафоре, исписанный лист и перейдя к новому (при этом никак не трогая целостность компьютера как такового).

Для очистки содержимого песочницы (если оно Вам не нужно), в главном окне программе или в трее (это где часы и прочие иконки) используйте пункт «DefaultBox — Удалить содержимое».

При этом Вы можете сохранить необходимые Вам данные (допустим, если Вы что-то скачивали браузером и тп), либо просто избавиться от всего одним махом.

Внимание! Удалится лишь та часть, что писалась и работала в изолированной среде, т.е, допустим, сам браузер, удалён с компьютера не будет, а вот перенесенная в него.. ммм.. условно говоря, копия процесса, созданный кеш, сохраненные данные (вроде скаченных/созданных файлов) и тп, будут удалены, если Вы их не сохраните

условно говоря, копия процесса, созданный кеш, сохраненные данные (вроде скаченных/созданных файлов) и тп, будут удалены, если Вы их не сохраните.

Чтобы глубже понять принцип работы, попробуйте несколько раз позапускать браузер и другой софт в песочнице, скачивая различные файлы и удаляя/сохраняя содержимое по завершению работы с этой самой песочницей, а потом, допустим, запуская тот же браузер или программу уже непосредственно на компьютере. Поверьте, Вы поймете суть на практике лучше, чем её можно объяснить словами.

Кстати говоря, по нажатию на правую кнопку мышки на процессе в списке процессов окна Sandboxie Вы можете управлять доступом к разного рода ресурсам компьютера в в обход песочницы, выбрав пункт «Доступ к ресурсам».

Грубо говоря, если Вы хотите рискнуть и дать, например, тому же Google Chrome, прямой доступ к какой-либо папке на компьютере, то Вы можете сделать это на соответствующей вкладке (Доступ к файлам — Прямой/полный доступ) с использованием кнопки «Добавить».

Логично, что песочница предназначена не только и не столько для работы с браузером и хождению по разного рода сомнительным сайтам, но и для запуска приложений, которые кажутся Вам подозрительными (особенно, например, на работе (где зачастую плохо настроены права для запуска приложений), запускают сомнительные файлы из почты или флешек) и/или, не должны иметь доступа к основным ресурсам компьютера и/или оставлять там лишних следов.

Кстати говоря, последнее может быть хорошим элементом для защиты конфиденциальности, т.е для запуска какого-либо приложения, данные которого, должны быть начисто изолированы и удалены по завершению работы.

Конечно данные из песочницы не обязательно удалять по завершению и работать с некоторыми программами только в изолированной среде (прогресс запоминается и существует возможность быстрого восстановления), но делать это или нет, — дело Ваше.

При попытке запуска некоторых программ Вы можете столкнуться с вышепоказанной проблемой. Не стоит её пугаться, достаточно, для начала, просто нажать в «ОК», а, в дальнейшем, открыть настройки песочницы методом «DefaultBox — Настройки песочницы» и на вкладке «Перенос файлов» задать чуть больший размер для опции переноса файлов.

На сим, пожалуй, можно переходить к послесловию.

Как включить и использовать песочницу Windows Sandbox в Windows 10

Необходимые условия

- Установите Windows 10 Pro или Enterprise, KB4512941 (Build 18362.329) или выше.

- Включите виртуализацию:

- Если вы используете физический компьютер, убедитесь, что в BIOS включена функция виртуализации.

- Если вы используете виртуальную машину, включите встроенную виртуализацию с помощью этого командлета PowerShell:

Как включить / выключить Песочницу Windows

Как включить / выключить Песочницу Windows в меню Компоненты Windows

Откройте меню Компоненты Windows (Панель управления > Программы > Программы и компоненты > Включение и отключение компонентов Windows) и выберите Песочница Windows. Нажмите OK, чтобы установить песочницу. Может понадобиться перезагрузка компьютера.

Как включить / выключить Песочницу Windows с помощью PowerShell

- Запустите PowerShell от имени администратора (введите powershell в поиске меню Пуск и выберите «Запуск от имени администратора»).

- Выполните следующую команду, чтобы включить Песочницу Windows:

Enable-WindowsOptionalFeature –FeatureName "Containers-DisposableClientVM" -All -Online

Выполните следующую команду, чтобы отключить Песочницу Windows:

Disable-WindowsOptionalFeature –FeatureName "Containers-DisposableClientVM" -Online

Как включить / выключить Песочницу Windows с помощью Командной строки

- Запустите Командную строку от имени администратора (введите cmd в поиске меню Пуск и выберите «Запуск от имени администратора»)

- Выполните следующую команду, чтобы включить Песочницу Windows:

Dism /online /Enable-Feature /FeatureName:"Containers-DisposableClientVM" -All

Выполните следующую команду, чтобы отключить Песочницу Windows:

Dism /online /Disable-Feature /FeatureName:"Containers-DisposableClientVM"

Запуск и использование Песочницы Windows

- Используя меню «Пуск», найдите Windows Sandbox, запустите ее и разрешите повышение привилегий.

- Скопируйте исполняемый файл с основной хост-системы.

- Вставьте исполняемый файл в окно песочницы Windows Sandbox (на рабочем столе Windows).

- Запустите исполняемый файл в песочнице Windows Sandbox; если это установщик, продолжайте и установите его.

- Запустите приложение и используйте его как обычно.

- Когда вы закончите экспериментировать, вы можете просто закрыть приложение Windows Sandbox. Все содержимое песочницы будет окончательно удалено.

- Убедитесь, что на хост-системе нет изменений, внесенных вами в песочницу Windows Sandbox.

Вы также можете использовать файлы конфигурации (WSB) или утилиту Windows Sandbox Editor для запуска песочницы с заданными параметрами: использование vGPU, поддержка сети, общие папки, скрипты и программы автозагрузки.

Последние статьи #Windows10

• Microsoft представила инструмент Windows File Recovery для восстановления данных в Windows 10• Как указать целевую версию Windows 10 в редакциях Pro и Корпоративная• Microsoft показала новое меню «Пуск» в стиле Windows 10X для Windows 10• В Windows 10, версия 2004 удалена настройка, которая позволяла отложить обновления функций• Новые компьютеры Apple Mac на базе ARM не будут поддерживать запуск Windows 10 через Boot Camp• Драйверы NVIDIA получили поддержку планирования GPU с аппаратным ускорением в Windows 10, версия 2004

Песочница Windows Sandbox в Windows 10 1903: тестируем сомнительный софт без риска для системы

Windows Sandbox: что это такое

Windows Sandbox – это виртуальная, изолированная от основной Windows среда запуска сомнительных, непроверенных и заведомо проблемных EXE-файлов и программ Windows. В песочнице можем устанавливать программы, скачанные с левых сайтов, тестировать их,

кастомизировать интерфейс системы,

внедрять различные надстройки,

экспериментировать с настройками самой Windows, запускать браузер и ходить по сомнительным сайтам.

Песочница являет собой обычное приложение, но внутри него на базе технологии Hyper-V реализована виртуальная Windows 10 1903. Но не полноценная виртуальная операционная система, а урезанная: в ней есть только классическая часть Windows 10 – проводник, панель управления, диспетчер задач, командная строка, PowerShell и прочие административные утилиты. И реализован доступ к Интернету.

В песочнице нет Microsoft Store и его приложений, из штатных UWP-приложений – только браузер Microsoft Edge, «Безопасность Windows», «Параметры».

Песочница не функционирует по принципу программ типа «Неубиваемая Windows». Мы, как упоминалось, не работаем в среде реальной системы, которая потом возвращается к снимку, запечатлёному в момент активации защиты в виде неприменения вносимых изменений. Мы работаем полностью в виртуальной среде с единственным системным разделом С, муляжом реального раздела С.

Муляжа других разделов физического жёсткого диска у нас нет, а всё сообщение с основной операционной системой осуществляется через буфер обмена. Копируем файл в среде реальной системы, вставляем его в среде песочницы.

Мы даже не являемся пользователями виртуальной системы песочницы. Её пользователь – это предустановленная техническая локальная учётная запись с правами администратора.

Для удобства погружения в среду виртуальной Windows с песочницей можно работать в полноэкранном режиме.

Windows Sandbox – это, по сути, чистая Windows 10 1903, и таковой она будет каждый раз после закрытия и открытия приложения вновь. Все проделанные в такой виртуальной системе изменения не сохраняются и действуют только на протяжении одной сессии работы песочницы.

И, увы, такой расклад позволит нам проводить эксперименты только с софтом и настройками, которые не требуют процедуры перезагрузки.

Как активировать Windows Sandbox

Для активации песочницы в Windows 10 1903, как упоминалось, необходима редакция от Pro и выше. А также соответствие компьютера минимальным аппаратным характеристикам работе с гипервизорами, это:

- Поддержка аппаратной виртуализации процессором и включение её в BIOS;

- Сам процессор желательно с двумя ядрами;

- Хотя бы 4 Гб оперативной памяти.

Как видим, друзья, вполне сносные требования. Если с этим всё в порядке, отправляемся в панель управления. Кликаем «Программы».

Далее – «Программы и компоненты». В появившемся окошке ищем пункт «Песочница Windows», ставим галочку, жмём «Ок».

Ждём немного и перезагружаем компьютер. После перезагрузки ищем ярлык приложения Windows Sandbox в меню «Пуск». Вот так вот всё просто, казалось бы, если бы не одно «Но».

Ошибка запуска Windows Sandbox в русскоязычном дистрибутиве

Парадоксально, но именно самой толковой новинки Windows 10 1903 коснулись недоработки майского накопительного обновления. У многих Windows Sandbox в русскоязычном дистрибутиве операционной системы при запуске слетает с ошибкой. Известно, что в процессе инсайдерской обкатки песочница до определённого момента работала нормально, но после внедрения подборки обнов стала выдавать ошибку запуска.

Как быть в этой ситуации? Можно подождать, пока Microsoft решит этот вопрос. А можно всё же попытаться запустить Windows Sandbox. Первый вариант – в «Программах и компонентах» попробовать деактивировать песочницу, активировать компонент «Платформа виртуальной машины». Перезагрузиться и потом снова активировать песочницу.

Примечание: активация платформы виртуальной машины может привести к конфликту запуска в системе сторонних гипервизоров – VMware и VirtualBox. Если вы столкнётесь с этой ситуацией, деактивируйте платформу виртуальной машины, но не перезагружайтесь. Прежде запустите командную строку от администратора, введите:

bcdedit /set hypervisorlaunchtype off

И только теперь делайте перезагрузку.

Второй вариант – установить с нуля англоязычный дистрибутив Windows 10 1903 и русифицировать его, но только в части основного интерфейса, не применяя русский к административным параметрам. Подробнее об этом варианте читаем в статье «Windows Sandbox не запускается: устанавливаем англоязычную Windows 10 1903 и русифицируем её».

Рассмотрим практический пример

Возьмем программу Iobit Uninstaller. Для других приложений все происходит аналогично. Нажимаем правой кнопкой на инсталляционном «exe» файле. Выбираем пункт «Запустить».

Приложение предложит запуск в стандартной песочнице. Выбираем ее, нажимаем «ОК».

Запустится установка. Ее особенность — каждый файл не зависимо временный он или системный расположится в изолированной среде и не попадет в систему. Устанавливайте дополнительные рекламное предложения.

Не запустятся системные службы. Не будет никаких изменений в ОС.

После установки утилита запустится и будет выделена рамкой желтого цвета.

Что произошло в песочнице

Открываем программу, видим работающие процессы.

Как удалить

Нажимаем правую кнопку, далее «Удалить».

Появится информация. Создалось 439 файлов, 133 директории

Нажимаем кнопку «Удалить».

Восстановление

При работе файлы сохраняются в директориях. Их не видно, пока не разрешите приложению перенести их. Это и есть «Восстановление». Как его настроить рассматривалось немного выше в статье. Как восстановить?

Рекомендую использовать этот способ так как функция вызывается автоматически, пока файлы создаются

После сохранения появится окно «Немедленное восстановление».

А существует ли Sandboxie аналог? В качестве альтернативы, обратите внимание на такие программы как Shadow User и Shadow Defender. Но если вам нужен софт для контроля за приложениями, то не вижу смысла замены

Восстановление файлов в Sandboxie

Программа Sandboxie не позволяет файлам из программы запущенной в «песочнице» проникать в операционную систему без вашего разрешения. Все файлы созданные программой или загруженные из Интернета, по умолчанию будут удалены после закрытия изолированной среды.

Работая в программе Sandboxie можно создавать и сохранять файлы в обычных папках на своем компьютере. Эти файлы не будут видны, пока вы не дадите разрешения программе Sandboxie, перенести данные из изолированной среды в обычную среду.

После того, как вы скачали при помощи браузера, запущенного в изолированной среде, какие-нибудь файлы из интернета, эти файлы будут находиться в том месте, где у вас на компьютере сохраняются загрузки.

Но, вы не будете видеть эти файлы, пока они находятся в «песочнице». Вам нужно будет перенести эти файлы из изолированной среды в обычную среду.

В программе Sandboxie это называется «восстановление» файлов. Есть три режима восстановления файлов: «Немедленное восстановление», «Быстрое восстановление» и «Ручное восстановление».

Достоинства и недостатки

Рассмотрим еще один важный момент, без которого не обходится ни одно приложение или игра, работающие в системе от Microsoft. Это положительные и отрицательные особенности Sandboxie.

Плюсы:

- отличная скорость работы и минимальные системные требования;

- запустить в песочнице можно практически любую программу или игру;

- поддерживается сразу несколько способов запуска, включая меню «Пуск», контекстное меню иконки в трее и контекстное меню самого исполняемого файла;

- пользовательский интерфейс полностью переведен на русский язык;

- крякнутая версия нашей песочницы для вас будет доступна полностью бесплатно.

Минусы:

В некоторых случаях запустить через песочницу программу или игру все же не получается.

Возможности

Перед тем как переходить дальше, давайте рассмотрим основные возможности Sandboxie. Их список сводится к следующему:

- Запуск приложения или игры в песочнице при помощи контекстного меню исполняемого файла.

- Запуск веб-браузера в безопасном режиме.

- Точно так же, в безопасном режиме, мы можем использовать клиент электронной почты или любую другую программу.

- Запуск проводника Windows или меню «Пуск» через песочницу.

- Очистка всего содержимого песочницы.

- Поддержка приложений, использующих для своей работы DirectX любых версий.

- Подсветка окна, запускаемого в песочнице.

У данной программы есть множество других функций, о которых мы попросту не успеем рассказать. Однако, обычному пользователю они, скорее всего, не понадобятся, но если и да, узнать о таких возможностях можно из обучающего видео, прикрепленного ниже.

Настройка песочницы в Windows 10

Ранее для настройки было необходимо вручную создавать файлы конфигурации, что было неудобно для большинства пользователей. Но не так давно появилась программа, представляющая собой компилятор этих конфигурационных файлов, которые можно создать в удобном графическом интерфейсе. Правда, на английском языке.

Программа называется Windows Sandbox Editor, и скачать её можно по прямой ссылке ниже, либо на официальном сайте разработчика.

Программа не требует установки и представляет собой Portable версию. Скачайте архив и распакуйте на компьютере. На момент написания этой статьи в архиве есть две версии программы, которые можно запустить из папки EXE. Далее я буду показывать всё на версии 2, то есть запустив файл EXE / Windows Sandbox Editor v2.exe.

Итак, откройте файл программы. Вы увидите, что её интерфейс состоит из четырёх вкладок. Настройка песочницы в Windows 10 начинается с «Basic infos», в которой находятся основные опции конфигурации песочницы:

- Sandbox name — имя файла конфигурации.

- Sandbox path — место сохранения файла на компьютере.

- Networking status — статус сети.

- VGPU status — статус виртуального графического адаптера. Отвечает за скорость графики.

- Run sandbox after change — запустит песочницу после завершения создания конфигурации.

Вторая вкладка называется «Mapped folder» и используется она для того, чтобы создать в песочнице общие с основной системой папки.

Нажмите кнопку «Browse folder», и выберите папку на компьютере, которая будет доступна через песочницу. А с помощью переключателя «Read only» выберите права доступа — только для чтения или нет.

Третья вкладка называется «Startup Commands» и в ней можно задавать действия, которые будут выполняться при загрузке системы в песочнице. В качестве команды можно задать файл Power Shell, Visual Basic или приложения .exe и .msi. Выполняться будут только те команды, к которым песочница будет иметь доступ. Например, к программам на основном компьютере она доступа по-умолчанию не имеет.

Четвёртая вкладка называется «Overvirew». На ней можно увидеть код файла конфигурации.

Нажмите на кнопку «Create Sandbox», чтобы создать из кода файл для запуска песочницы с заданными параметрами.

Если всё в порядке, вы увидите сообщение об успехе, и в папке, которую указали в «Basic infos» появится файл. Откройте его, и запуститcя песочница Windows с параметрами, которые вы задали.

Если в будущем вам нужно будет изменить параметры созданного файла конфигурации, то для этого загрузите его в Sandbox Editor с помощью кнопки «Load existing sandbox». После внесения необходимых изменений, создайте файл заново кнопкой «Create Sandbox».

С Sandbox Editor настройка песочницы в Windows 10 становится простой задачей. Можно создать любое количество конфигураций и запускать их в зависимости от поставленных задач.

Насколько публикация полезна?

Нажмите на звезду, чтобы оценить!

Средняя оценка / 5. Количество оценок:

Оценок пока нет. Поставьте оценку первым.

Разработчики постоянно борятся за то, чтобы ускорить работу Windows. В этой статье я расскажу о…

Windows 10 в последних обновлениях обрела функцию игрового режима, при котором игры можно запускать в…

Настройка Windows Sandbox

По умолчанию Windows Sandbox использует чистый образ операционной системы. Однако мы можем самостоятельно отредактировать среду с помощью специальных конфигурационных файлов. Доступны такие параметры, как активация или деактивация виртуального графического адаптера, управление доступом к сети и многое другое. Вводимые конфигурационные данные автоматически запускаются при загрузке ОС в песочнице.

Файл настроек представляет собой XML-документ с расширением .wsb. Создать его можно следующим образом:

- Первым делом нужно включить отображение расширения имен файлов. Для этого открываем любую папку, в верхней части переходим во вкладку «Вид» и отмечаем необходимый пункт.

- Переходим на рабочий стол и создаем текстовый документ.

- Кликаем правой кнопкой по файлу и жмем «Переименовать». Стираем после точки старое расширение и прописываем новое – wsb.

Рассмотрим небольшой пример реализации файла с комментариями:

<configuration> <vgpu>Disable</vgpu> // включает или отключает доступ к графическому адаптеру <networking>Disable</networking> // включает или отключает доступ к сети <mappedfolders> <mappedfolder> <hostfolder> C:\Users\root\Downloads </hostfolder> // путь к папке в системе <readonly>true</readonly> <!— Подключенные папки будут отображаться на рабочем столе (также возможен доступ по пути C:\Users\WDAGUtilityAccount\Desktop\Имя папки внутри среды) —> </mappedfolder> </mappedfolders> <logoncommand> <command> C:\users\WDAGUtilityAccount\Desktop\Downloads\SandboxScript\preconfigure.bat <command /> // команда будет запущена после загрузки среды Sandbox </logoncommand> </configuration>

Весь код вы можете скопировать и вставить в созданный файл

Обратите внимание на комментарии – их нужно удалить

Подробнее о файле конфигурации вы можете почитать в официальной документации.

Послесловие

Ах да, чуть не забыли, само собой, что песочница потребляет повышенное количество ресурсов машины, т.к откусывает (виртуализирует) часть мощностей, что, естественно, создаёт нагрузку, отличную от запуска напрямую. Но, логично, что безопасность и/или конфиденциальность может того стоит.

Кстати говоря, использование песочниц, chroot или виртуализации, частично относится к методологиии безантивирусной безопасности, которой мы обучаем в рамках наших пакетов обучения.

На сим, пожалуй, всё. Как и всегда, если есть какие-то вопросы, мысли, дополнения и всё такое прочее, то добро пожаловать в комментарии к этой записи.

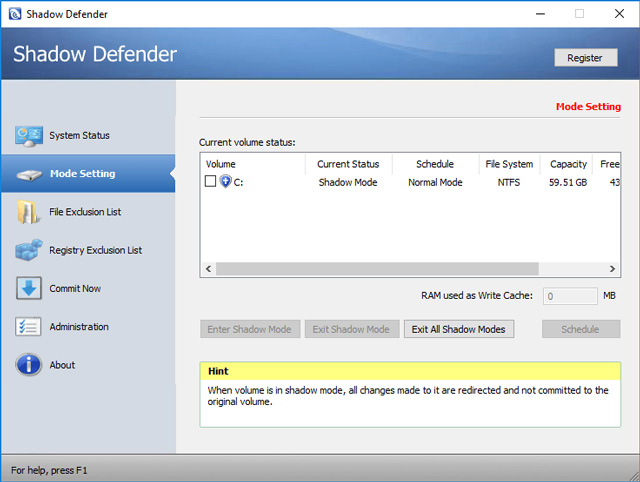

Shadow Defender

Shadow Defender похож на Toolwiz Time Freeze. При установке и запуске программного обеспечения вам будет предложено виртуализировать системный диск и любой другой диск. Когда система виртуализирована, любые сделанные здесь изменения будут удалены при следующей перезагрузке системы.

Конечно, вы можете указать файлы и папки, чтобы удалить их из теневого режима, что позволит вам сохранить определенные изменения. Если в теневом режиме вы сохраните загруженный файл или подтвердите изменение системы, нажмите кнопку «Зафиксировать сейчас» в главном окне.

Скачать: Shadow Defender

Какие решения предлагает Sandbox для игроков и разработчиков?

В настоящее время Sandbox включает три основных решения:

VoxEdit: бесплатный пакет 3D-моделирования вокселей, который позволяет пользователям легко проектировать и создавать ASSET и экспортировать их либо на рынок для продажи с целью получения прибыли, либо в Game Maker для использования в самой игре.

Торговая площадка: интернет-торговая площадка (в настоящее время находится в стадии бета-тестирования), где пользователи могут загружать, публиковать и обменивать ASSET как токены ERC-721 или ERC-1155.

Game Maker: Game Maker, доступный для Windows в альфа-версии, а вскоре и на Mac, – это программное обеспечение, используемое для игры. Вы можете либо присоединиться к чужим играм, либо создать свои собственные миры, разместив и используя свои ASSET на участке LAND. Game Maker также используется для настройки LAND, создания пользовательских игр и изменения игровой механики.

Лучшие песочницы для Windows 10

Песочница – это виртуальная среда, в которой вы можете устанавливать и запускать новые или ненадёжные приложения, не нанося вреда вашей системе. Вот некоторые из лучших приложений-песочниц для Windows из множества доступных.

BitBox

Этот инструмент специально разработан для просмотра веб-страниц в среде песочницы. Он поставляется как в версиях Chrome, так и в Firefox, и в значительной степени представляет собой экземпляр Linux для VirtualBox, разработанный специально для просмотра страниц, что означает, что он требует немного больше памяти, чем другие приложения в этом списке

BitBox имеет возможность загрузки файлов на ваш реальный ПК, поэтому важно, чтобы вы решили, хотите ли вы, чтобы это произошло, и настроили его соответствующим образом

Он принимает важные меры предосторожности, такие как отключение микрофона и мониторинг всех взаимодействий хост-битбокс, что делает его надёжным и безопасным выбором

BufferZone

BufferZone – это инструмент изолированной программной среды, который означает, что если вы направляетесь в те части интернета, которые могут быть опасны для вашего ПК, или кто-то передаёт вам флешку, которой вы не очень доверяете (это случается со всеми, верно?), тогда стоит запустить их через BufferZone. Легко добавлять различные программы для запуска через BufferZone, и каждый крупный веб-браузер хорошо работает внутри него. Одним из преимуществ приложения по сравнению с другим программным обеспечением является то, что вам не нужно долго настраивать, чтобы запустить его. Сохраняя выбранные действия в защищённой виртуальной зоне, BufferZone делает невозможным проникновение вредоносного программного обеспечения через интернет на ваш компьютер, поскольку всё, что вы через него выполняете, становится «только для чтения», поэтому никакие вредоносные программы не могут записывать свои данные на ваш жёсткий диск.

Shade Sandbox

Shade Sandbox – ещё одно популярное бесплатное приложение-песочница. По сравнению с Sandboxie, пользовательский интерфейс Shade намного проще, понятнее и удобен для начинающих. Чтобы поместить приложение в песочницу, всё, что вам нужно сделать, это перетащить его в окно Shade Sandbox. При следующем запуске приложения оно будет автоматически помещено в «песочницу». При использовании Shade Sandbox вся ваша история просмотров, временные файлы, файлы cookie, реестр Windows, системные файлы и т. д. будут изолированы от операционной системы. Любые файлы, загруженные при использовании Shade, будут храниться в папке Virtual Downloads, к которой можно получить доступ из интерфейса Shade.

ToolWiz Time Freeze

ToolWiz Time Freeze работает совсем не так, как две описанные выше песочницы. Когда вы устанавливаете ToolWiz Time Freeze, он создаёт виртуальную копию всех ваших системных настроек и файлов и сохраняет состояние ПК. После использования приложения, которое вы хотите протестировать, просто перезагрузите систему, и она будет автоматически восстановлена. Этот тип приложения очень полезен, когда вы хотите полностью протестировать программу без ограничений, но не хотите, чтобы она вносила какие-либо изменения в ОС.

Shadow Defender

Shadow Defender похожа на ToolWiz Time Freeze. Когда вы устанавливаете и инициализируете программное обеспечение, вам будет предложено виртуализировать системный диск и любые другие диски по вашему выбору. После того как система была виртуализирована, любые внесённые в неё изменения будут отменены при следующей перезагрузке системы. Конечно, вы всегда можете указать файлы и папки для исключения из теневого режима. Это позволяет вам выбрать, какие изменения оставить, а какие отменить. В теневом режиме, если вы хотите сохранить загруженный файл или зафиксировать изменение системы, всё, что вам нужно сделать, – это нажать кнопку «Выполнить сейчас» в главном окне.

Активация Песочницы в Windows 10

Чтобы иметь возможность пользоваться этим инструментом, его сначала нужно активировать. Ниже мы покажем, как включить Песочницу в Windows 10, но перед этим следует убедиться, что ваш ПК соответствует следующим требованиям:

- В BIOS активирована виртуализация;

- Используется 64-разрядная Windows 10 не ниже сборки 1903;

- Редакция системы Pro или Enterprise.

Включение Песочницы в Windows 10 осуществляется тремя способами:

- из апплета «Компоненты Windows»;

- из классической командной строки;

- из консоли PowerShell.

Попробуем все способы по очереди.

Откройте апплет командой optionalfeatures, введя ее в окошке «Выполнить», найдите в списке пункт «Песочница Windows», отметьте его флажком и нажмите «OK». Чтобы настройки вступили в силу, перезагрузите компьютер.

Вызовите консоль CMD от имени администратора и выполните в ней команду Dism /online /Enable-Feature /FeatureName «Containers-DisposableClientVM» -All. Перезагрузите компьютер.

Запустите с повышенными привилегиями PowerShell, выполните команду Enable-WindowsOptionalFeature –FeatureName «Containers-DisposableClientVM» -All -Online и перезагрузите ПК.

Необходимые условия

Для защиты компьютера пользователь может установить другие виртуальные машины, которые отличаются от Песочницы. Например, Hyper-V или VirtualBox. В случае с Windows Sandbox такая необходимость отсутствует, и дополнительная установка не требуется.

Впрочем, у встроенной виртуальной среды есть ряд собственных требований, предъявляемых к компьютеру:

- процессор – двухъядерный (рекомендуется минимум 4-ядерный ЦП с поддержкой Hyperthreading);

- ОЗУ – не менее 4 Гб (в идеале – 8 Гб и выше);

- ПЗУ – 1 Гб на внутреннем накопителе;

- дополнительно – активация виртуализации в BIOS.

Важно. Функция не поддерживается операционной системой Windows 10 Home. Песочница работает только на версиях «Pro» и «Enterprise» при условии установки последних обновлений.

Песочница работает только на версиях «Pro» и «Enterprise» при условии установки последних обновлений.

При соблюдении указанных требований вы можете рассчитывать на работу в структуре Sandbox. В то же время от фактической производительности компьютера будет зависеть уровень стабильности и комфорта при взаимодействии с виртуальной средой.

Настройки Windows Sandbox

После запуска Песочница Windows — это чистая система, без доступа к вашим файлам в основной системе (что может быть нужно), зато с доступом к сети (что представляет потенциальную опасность). При необходимости, вы можете настроить поведение Windows Sandbox с помощью специальных файлов конфигурации, представляющих собой обычный текстовый файл XML с расширением .wsb.

Таких файлов может быть несколько: в зависимости от того, с какими параметрами требуется запустить песочницу, запускаете нужный файл.

Содержимое файла должно начинаться с <Configuration> и заканчиваться </Configuration>.

Cреди доступных параметров, которые указываются внутри этих тегов могут быть следующие:

Отключение доступа к сети:

Отключение доступа к виртуальному графическому адаптеру (изображение не исчезнет, но исчезнут функции ускорения графики):

Проброс папок с основной системы в песочницу Windows (параметр ReadOnly задает доступ только для чтения, при указании False возможна будет и запись):

Подключенные папки будут отображаться на рабочем столе (также возможен доступ по пути C:\Users\WDAGUtilityAccount\Desktop\Имя_папки внутри песочницы).

Запуск команды при открытии песочницы:

Все эти параметры можно компоновать в рамках одного файла конфигурации .wsb, который можно создать с помощью любого текстового редактора, даже встроенного «Блокнота» (при его использовании в диалоге сохранения в поле «Тип файла» выберите «Все файлы» и при сохранении укажите расширение .wsb).

На скриншоте ниже — пример такого файла конфигурации.

- Как проверить компьютер на вирусы онлайн — 10 способов

- Как проверить сайт на вирусы

- Как редактировать файл hosts

В этом файле отключается доступ к сети и GPU, подключаются две папки с основной машины и при входе запускается Проводник.

Послесловие

Ах да, чуть не забыли, само собой, что песочница потребляет повышенное количество ресурсов машины, т.к откусывает (виртуализирует) часть мощностей, что, естественно, создаёт нагрузку, отличную от запуска напрямую. Но, логично, что безопасность и/или конфиденциальность может того стоит.

Кстати говоря, использование песочниц, chroot или виртуализации, частично относится к методологиии безантивирусной безопасности, которой мы обучаем в рамках наших пакетов обучения.

На сим, пожалуй, всё. Как и всегда, если есть какие-то вопросы, мысли, дополнения и всё такое прочее, то добро пожаловать в комментарии к этой записи.

BufferZone

BufferZone — это конечный инструмент «песочница», подходящий для доступа в Интернет, который кажется опасным для безопасности компьютера, или для использования USB, который может заражать вирусы. С BufferZone вы можете легко добавлять различные программы и большинство основных веб-браузеров.

Одно из преимуществ этого программного обеспечения по сравнению с другим программным обеспечением для песочницы заключается в том, что вам не нужно много настраивать для запуска BufferZone, просто сохраняйте выбранные действия в безопасной среде виртуальной зоны, BufferZone предотвратит проникновение вредоносных программ на основе Интернета на ваш компьютер, потому что все, что вы он будет доступен только для чтения, поэтому на вашем жестком диске нет ничего опасного.

Скачать: BufferZone